криптопро уровень безопасности кс1 кс2 кс3 какой выбрать

Выбор класса защиты компонентов криптошлюза и других СКЗИ

К нам периодически поступают вопросы относительно выбора компонентов криптошлюза КриптоПро NGate (хотя они применимы и к любым другим сертифицированным СКЗИ):

Найдем в документе такой пункт (в 3-м разделе):

«В случае если оператор определил, что применение СКЗИ необходимо для обеспечения безопасности ПДн в различных сегментах ИСПДн, то класс СКЗИ определяется для каждого объекта защиты в рамках одной ИСПДн. В случае применения СКЗИ для обеспечения безопасности различных объектов защиты, возможно в рамках одной ИСПДн использовать СКЗИ разных классов».

Начнем ответы на вопросы с того, что такого понятия, как «класс защиты соединения», нет, класс СКЗИ определяется для каждого объекта защиты в рамках одной ИСПДн. В нашем случае серверные и клиентские компоненты находятся в разных сегментах ИСПДн и их целесообразно отнести к разным объектам защиты.

При этом совершенно типичной является ситуация, когда в модели нарушителя для системы фиксируются требования КС3 для сервера и КС1 для клиента. Самый близкий и массовый пример тут, пожалуй, ЕБС (Единая биометрическая система), в моделях для которой явно прописаны именно такие классы. И это не только следствие практической необходимости (на телефон на iOS или Android ничего выше КС1 поставить не получится), но и явное отражение существенных аспектов: классы КС2 и КС3 нужны тогда, когда к СКЗИ может получать физический доступ нарушитель (источник атак). На шлюзе это необходимо – нельзя считать всех уборщиц ЦОДа и всех администраторов доверенными людьми. А вот у пользователя совершенно спокойно хватит КС1, ведь свой ноутбук/смартфон он по объективным причинам в руки нарушителей давать не будет (по крайней мере не должен).

Как получить ЭЦП и настроить рабочее место

Для того, чтобы начать подписывать документы в электронном виде и чтобы они имели юридическую силу, для начала необходимо получить электронно цифровую подпись (ЭЦП), а затем настроить рабочее место. О том, как получить ЭЦП и что это такое мы подробно расскажем в этой статье.

Что такое электронная цифровая подпись

Электронная цифровая подпись — это полноценная замена собственноручной подписи человека, область применения которой определяется Федеральным Законом. Цифровая подпись состоит из открытой части и закрытой, вторая из них записывается на специальный носитель или в реестр компьютера.

Процесс подписания документов основан на криптографических операциях с открытой и закрытой частями ключа. Поэтому подделать электронную цифровую подпись невозможно.

Как получить ЭЦП

ЭЦП может быть выдана физическому лицу, юридическому лицу и индивидуальному предпринимателю. Многим государственным учреждениям ЭЦП выдает территориальное управление казначейства, все остальные могут обратится в один из аккредитованных удостоверяющих центров.

Для получения подписи, необходимо определится с функциями, для которых она изготавливается. В зависимости от них надо оформлять тот или иной вид сертификата. Например, для работы с Росреестром и Росаккредитация потребуется два разных сертификата, хотя обе эти конторы являются государственными.

Как получить ЭЦП физическому лицу

Как получить ЭЦП для юридических лиц

Перечень необходимых документов зависит от назначения подписи. ЭЦП оформляется либо на физическое лицо, например на руководителя, либо на юридическое лицо с указанием ФИО пользователя или даже без него. Тип зависит от применения.

Возможный набор документов:

Как получить ЭЦП для ИП

Для получения подписи необходимо также обратиться в аккредитованный удостоверяющий центр. ИП оформляет ЭЦП как физическое лицо и предоставляет только:

Настройка рабочего места

Для полноценной работы на компьютер надо установить следующее программное обеспечение:

Установка драйвера носителя

Самые распространенные носители на которых удостоверяющие центры выдают ЭЦП это rutoken и etoken. Драйверы для них можно скачать на официальных сайтах производителей. Установка рутокена является безальтернативной.

Установка криптопро

Установка Криптопро не представляет из себя ничего сложного. Ее можно выполнять с настройками по умолчанию или в расширенном режиме. В расширенной версии надо выбрать класс защиты КС1, КС2 или КС3. КС1 позволит хранить ключи безопасности как в памяти приложения, так и в службе хранения ключей. КС2 и КС3 исключают возможность хранить ключи в памяти приложения.

Еще немного инфы про классы защиты. Взял с форума.

Как я понимаю, существуют разные задачи, попадающие под различные классы защищенности. В зависимости от необходимого класса защищенности выбирается средства криптографической защиты информации.

КС1 — это самый нижний класс защиты, который обеспечивает просто «теоретическую» устойчивость алгоритма и правильность его реализации.

КС2 — следующий за ним класс, обеспечивает «практическую» устойчивость шифра в условиях использования неквалифицированного персонала.

КС3 — это еще и дополнительная стойкость от атак авторизованного пользователя системы.

Каждый следующий класс включает возможности предыдущего.

Обычно на практике вполне достаточно КС2 для любых задач прикладного уровня.

Далее необходимо выбрать компоненты программы, которые будут установлены. Можно поставить все, места они почти не занимают.

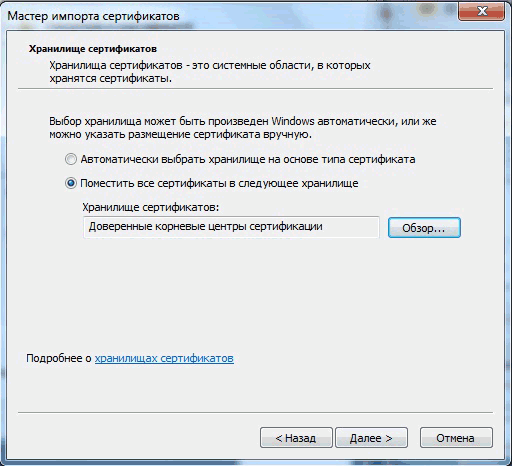

Установка сертификатов

Для того, чтобы заработал личный сертификат, надо установить весь путь сертификации, то есть как минимум поставить сертификат удостоверяющего центра, выдавшего ЭЦП. Удостоверяющие центры обычно выкладывают файл .cer в открытом доступе.

Файл обязательно нужно скачать на жесткий диск, а затем открыть его.

На вкладке «Общее» надо нажать «установить сертификат«, далее выбрать «поместить все сертификаты в следующее хранилище» и нажать кнопку «обзор«. Для сертификата удостоверяющего центра надо выбрать «доверенные корневые центры сертификации«.

Должно появится всплывающее окно с предупреждением, на котором нужно нажать «да«.

Для установки личной подписи необходимо открыть программу Cryptopro CSP. На вкладке сервис есть кнопка «установить личный сертификат«, выбирается файл с расширением .cer, выданный центром сертификации. После нажатия кнопки «далее», на следующей вкладке выбирается «определить носитель автоматически» и на последней вкладке выбирается хранилище «личное«.

После выполнения всех этих процедур, ЭЦП должно заработать. Для дальнейшей работы лучше сразу же ознакомится с требованиями сервиса с которым предполагается взаимодействие. Многие сразу оговаривают, что работа возможна только в Internet Explorer.

Использование шифрования в компаниях России

Введение

Ситуация изменилась лишь в 1990 году, когда в действие был введен стандарт шифрования ГОСТ 28147-89. Изначально алгоритм имел гриф ДСП и официально «полностью открытым» стал лишь в 1994 году.

Сложно точно сказать, когда именно в отечественной криптографии был совершен информационный прорыв. Скорее всего, это произошло с появлением у широкой общественности доступа в интернет, после чего в сети начали публиковаться многочисленные материалы с описаниями криптографических алгоритмов и протоколов, статьи по киптоанализу и другая информация, имеющая отношение к шифрованию.

В сложившихся условиях криптография больше не могла оставаться прерогативой одного лишь государства. Кроме того, развитие информационных технологий и средств связи обусловило потребность в использовании средств криптографической защиты коммерческими компаниями и организациями.

Сегодня к средствам криптографической защиты информации (СКЗИ) относят: средства шифрования, средства имитозащиты, средства электронной цифровой подписи, средства кодирования, средства изготовления ключевых документов и сами ключевые документы. [4, с2-3.]

Далее в статье речь пойдет о том, какое практическое применение на настоящий момент шифрование и СКЗИ нашли в российских компаниях и организациях. Будут рассмотрены следующие направления:

Применение криптографии и СКЗИ в российских компаниях

1. Внедрение криптосредств в системы защиты персональных данных

Деятельность практически любой российской компании сегодня связана с хранением и обработкой персональных данных (ПДн) различных категорий, к защите которых законодательством РФ выдвигается ряд требований [1]. Для их выполнения руководство компании, прежде всего, сталкивается с необходимостью формирования модели угроз персональным данным и разработки на ее основе системы защиты персональных данных, в состав которой должно входить средство криптографической защиты информации. [2, с 1.]

К СКЗИ, внедренному в систему защиты персональных данных, выдвигаются следующие требования:

Таким образом, средства криптографической защиты сегодня эффективно используются компаниями и организациями для защиты персональных данных российских граждан и являются одной из наиболее важных составляющих в системах защиты персональных данных.

2. Защита корпоративной информации

Если в п.1 использование крпитогарфических средств обусловлено, прежде всего, требованиями законодательства РФ, то в данном случае в применении СКЗИ заинтересовано руководство самой компании. С помощью средства шифрования компания получает возможность защитить свою корпоративную информацию – сведения, представляющие коммерческую тайну, интеллектуальную собственность, оперативную и техническую информацию и др.

На сегодняшний день для эффективного применения в корпоративной среде, программа для шифрования должна обеспечивать:

3. Электронная подпись

Электронная подпись (ЭП) сегодня является полноценным аналогом собственноручной подписи и может быть использована юридическими и физическими лицами для того, чтобы обеспечить документу в цифровом формате юридическую силу. Применение ЭП в электронных системах документооборота значительно увеличивает скорость заключения коммерческих сделок, уменьшает объем бумажных бухгалтерских документов, экономит время сотрудников. Кроме того, ЭП сокращает расходы предприятия на заключение договоров, оформление платежных документов, получение различных справок от государственных учреждений и многое другое.

Средства криптографической защиты, как правило, имеют в своем составе функции по созданию и проверке электронных подписей. Российским законодательством к таким СКЗИ выдвигаются следующие требования [5, с 3.]:

4. Шифрование электронной почты

Для большинства компаний электронная почта является основным средством коммуникации между сотрудниками. Ни для кого не секрет, что по корпоративной электронной почте сегодня пересылается огромное количество конфиденциальной информации: договора, счета, сведения о продуктах и ценовых политиках компании, финансовые показатели и др. Если подобная информация окажется доступной для конкурентов, это может нанести значительный ущерб компании вплоть до прекращения ее деятельности.

Поэтому защита корпоративной почты – крайне важная составляющая в обеспечении информационной безопасности компании, реализация которой становится возможной также благодаря использованию криптографии и средств шифрования.

Большинство почтовых клиентов, таких как Outlook, Thinderbird, The Bat! и др., позволяют настроить обмен зашифрованными сообщениями на основе сертификатов открытого и закрытого ключа (сертификаты в форматах X.509 и PKCS#12 соответственно), создаваемых при помощи средств криптографической защиты.

Здесь также следует упомянуть о возможности криптографических средств работать в качестве удостоверяющих центров (УЦ). Основное предназначение удостоверяющего центра — выдача сертификатов шифрования и подтверждение подлинности ключей шифрования. В соответствии с российским законодательством, УЦ подразделяются на классы (КС1, КС2, КС3, КВ1, КВ2, КА1), к каждому из которых выдвигается ряд требований [5]. При этом, класс СКЗИ, использующегося в средствах УЦ, должен быть не ниже соответствующего класса УЦ [5, с 14.].

Использование CyberSafe Enterprise

Разрабатывая программу CyberSafe Enterprise мы постарались учесть все вышеописанные возможности, включив их в функциональный набор программы. Так, она поддерживает функции, перечисленные в п.2 данной статьи, шифрование электронной почты, создание и проверку цифровых подписей, а также работу в качестве удостоверяющего центра.

Наличие в CyberSafe сервера публичных ключей позволяет компаниям организовать удобный обмен ключами между своими сотрудниками, где каждый из них может опубликовать свой открытый ключ, а также скачать открытые ключи других пользователей.

Таким образом, имея в своем составе встроенное СКЗИ КриптоПро CSP, программа CyberSafe Enterprise может быть использована в системе защиты персональных данных классов КС1 и КС2.

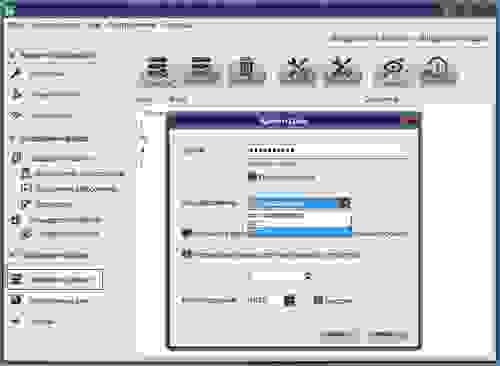

После установки КриптоПро CSP на компьютер пользователя при создании сертификата в CyberSafe Enterprise появится возможность создать сертификат КриптоПРО:

Далее необходимо выбрать место хранения контейнера закрытого ключа КриптоПро и задать пароль к контейнеру. Для хранения может быть использован реестр операционной системы либо съемный носитель (токен):

После завершения создания сертификата CyberSafe ключи КриптоПРО также созданы, отображаются на вашей связке и доступны для использования:

В том случае, если возникает необходимость экспортировать ключи КриптоПро в отдельный файл, это можно сделать через стандартную функцию экспорта ключей CyberSafe:

Если вы хотите зашифровать файлы для передачи другим пользователям (или подписать их своей цифровой подписью) и использовать для этого ключи КриптоПро, из списка доступных криптопровайдеров необходимо выбрать КриптоПро:

В том случае, если вы хотите использовать ключи КриптоПро для прозрачного шифрования файлов, в окне выбора сертификатов в качестве криптопровайдера также следует указать КриптоПро:

В CyberSafe существует возможность использовать КриптоПРО и алгоритм ГОСТ для шифрования логических дисков/разделов и создания виртуальных зашифрованных дисков:

Также, на основе сертификатов КриптоПро, может быть настроено шифрование электронной почты. В КприптоПро CSP алгоритмы формирования и проверки ЭП реализованы в соответствии с требованиями стандарта ГОСТ Р 34.10-2012, алгоритм шифрования/дешифрования данных реализован в соответствии с требованиями стандарта ГОСТ 28147-89.

На сегодняшний день CyberSafe является единственной программой, которая сочетает в себе функции по шифрованию файлов, сетевых папок, логических дисков, электронной почты и возможность работы в качестве удостоверяющего центра с поддержкой стандартов шифрования ГОСТ 28147-89 и ГОСТ Р 34.10-2012.

Федеральная служба безопасности осуществляет проверку операторов в том случае, если в примененных средствах защиты используется криптография. Федеральный закон № 152-ФЗ «О персональных данных» (далее – ФЗ № 152-ФЗ) обязует оператора персональных данных (далее – ПДн) обеспечивать конфиденциальность ПДн.

Стоит понимать, что обеспечение конфиденциальности не подразумевает обязательное применение средств шифрования. Применение средств криптографической защиты информации (далее – СКЗИ) актуально в том случае, если это установлено в техническом задании, следует из Модели угроз (МУ) и/или Модели нарушителя, а также при передаче персональных данных по линиям связи, выходящим за пределы контролируемой зоны оператора.

Правильный выбор средств криптографической защиты информации позволяет обеспечить не только соблюдение нормативно-правовых актов, но и безопасность персональных данных, передаваемых по каналам связи с использованием таких средств. Подбор СКЗИ должен осуществляться с учетом требований нормативно-правовых актов, особенностей инфраструктуры информационной системы персональных данных, выявленных актуальных угроз персональным данным и необходимых функциональных характеристик СКЗИ.

Классы СКЗИ

СКЗИ определенного класса применяются для нейтрализации атак, при создании способов, подготовке и проведении которых используются возможности из числа перечисленных для предыдущего класса и не менее одной данного класса.

Каждый следующий класс СКЗИ включает в себя возможности нарушителей предыдущего класса.

Таблица 1 – Классы СКЗИ и соответствующие возможности нарушителей

Создание способов, подготовка и проведение атак без привлечения специалистов в области разработки и анализа СКЗИ

Создание способов, подготовка и проведение атак на различных этапах жизненного цикла СКЗИ

Проведение на этапах разработки (модернизации), производства, хранения, транспортировки СКЗИ и этапе ввода в эксплуатацию СКЗИ (пусконаладочные работы) следующих атак:

Проведение атак на этапе эксплуатации СКЗИ на:

Получение из находящихся в свободном доступе источников (включая информационно-телекоммуникационные сети, доступ к которым не ограничен определенным кругом лиц, в том числе информационно-телекоммуникационную сеть «Интернет») информации об информационной системе, в которой используется СКЗИ. При этом может быть получена следующая информация:

Использование на этапе эксплуатации в качестве среды переноса от субъекта к объекту (от объекта к субъекту) атаки действий, осуществляемых при подготовке и (или) проведении атаки:

Проведение на этапе эксплуатации атаки из информационно-телекоммуникационных сетей, доступ к которым не ограничен определенным кругом лиц, если информационные системы, в которых используются СКЗИ, имеют выход в эти сети.

Проведение атаки при нахождении в пределах контролируемой зоны.

Проведение атак на этапе эксплуатации СКЗИ на следующие объекты:

Получение в рамках предоставленных полномочий, а также в результате наблюдений следующей информации:

Использование штатных средств, ограниченное мерами, реализованными в информационной системе, в которой используется СКЗИ, и направленными на предотвращение и пресечение несанкционированных действий.

Физический доступ к СВТ, на которых реализованы СКЗИ и СФ.

Возможность располагать аппаратными компонентами СКЗИ и СФ, ограниченная мерами, реализованными в информационной системе, в которой используется СКЗИ, и направленными на предотвращение и пресечение несанкционированных действий.

Создание способов, подготовка и проведение атак с привлечением специалистов в области анализа сигналов, сопровождающих функционирование СКЗИ и СФ, и в области использования для реализации атак недокументированных (недекларированных) возможностей прикладного ПО.

Проведение лабораторных исследований СКЗИ, используемых вне контролируемой зоны, ограниченное мерами, реализованными в информационной системе, в которой используется СКЗИ, и направленными на предотвращение и пресечение несанкционированных действий.

Проведение работ по созданию способов и средств атак в научно-исследовательских центрах, специализирующихся в области разработки и анализа СКЗИ и СФ, в том числе с использованием исходных текстов входящего в СФ прикладного ПО, непосредственно использующего вызовы программных функций СКЗИ.

Создание способов, подготовка и проведение атак с привлечением специалистов в области использования для реализации атак недокументированных (недекларированных) возможностей системного ПО.

Возможность располагать сведениями, содержащимися в конструкторской документации на аппаратные и программные компоненты СФ.

Возможность располагать всеми аппаратными компонентами СКЗИ и СФ.

Контроль и проверка использования СКЗИ

Федеральная служба безопасности проверяет условия обработки и защиты персональных данных с использованием средств криптографической защиты информации. Более детальная информация приведена в таблице 2.

Таблица 2 – Соответствие требований и перечня предоставляемых документов

Перечень предоставляемых документов

Организация системы организационных мер защиты персональных данных.

Смысл данного приказа заключается в обосновании выбора класса СКЗИ.

Организация системы криптографических мер защиты информации.

Разрешительная и эксплуатационная документация на СКЗИ.

Следует предоставлять в печатном виде.

Требования к обслуживающему персоналу (требование к лицам, допущенным к работе).

В процессе изучения актов проверяющими будут интервьюироваться сотрудники, работающие с данными информационными системами. Тут уже важно то, насколько уместно и корректно они будут отвечать на задаваемые им вопросы.

Следует опечатать рабочие станции

Оценка соответствия применяемых СКЗИ

Необходимо иметь сигнализацию и сейфы во всех помещениях, где установлены средства криптографической защиты.

Мероприятия для обеспечения безопасности ПДн

При подготовке к проверке регулятора к типовым нарушениям относятся:

— Отсутствие актуального сертификата соответствия СКЗИ;

— Отсутствие журналов учета или нерегулярное их заполнение;

— Отсутствие дистрибутивов СКЗИ, формуляров, документов;

— Недостаточные меры по обеспечению физической защиты;

— Использование СКЗИ класса ниже необходимого.

Техническая защита в информационных системах персональных данных

Криптографическая защита персональных данных

Различают шесть уровней КС1, КС2, КС3, КВ1, КВ2, КА1 криптографической защиты персональных данных. Уровень криптографической защиты персональных данных, обеспечиваемой криптосредством, определяется оператором путем отнесения нарушителя, действиям которого должно противостоять криптосредство, к конкретному типу.

Три уровня КС, КВ и КА специальной защиты от утечки по каналам побочных излучений и наводок при защите персональных данных с использованием криптосредств.

Шесть уровней АК1, АК2, АК3, АК4, АК5, АК6 защиты от НСД к персональным данным в информационных системах.

Применяются для нейтрализации атак, при создании способов, подготовке и проведении которых используются возможности из числа следующих:

• внесение несанкционированных изменений в СКЗИ и (или) в компоненты аппаратных и программных средств, совместно с которыми штатно функционируют СКЗИ и в совокупности представляющие среду функционирования СКЗИ, которые способны повлиять на выполнение предъявляемых к СКЗИ требований, в том числе с использованием вредоносных программ;

• внесение несанкционированных изменений в документацию на СКЗИ и компоненты СФК;

• ключевую, аутентифицирующую и парольную информацию СКЗИ;

• программные компоненты СКЗИ;

• аппаратные компоненты СКЗИ;

• программные компоненты СФК, включая программное обеспечение BIOS;

• аппаратные компоненты СФК;

• данные, передаваемые по каналам связи;

• общие сведения об информационной системе, в которой используется СКЗИ ( назначение, состав, оператор, объекты, в которых размещены ресурсы информационной системы);

• сведения об информационных технологиях, базах данных, АС, ПО, используемых в информационной системе совместно с СКЗИ, за исключением сведений, содержащихся только в конструкторской документации на информационные технологии, базы данных, АС, ПО, используемые в информационной системе совместно с СКЗИ;

• содержание конструкторской документации на СКЗИ;

• содержание находящейся в свободном доступе документации на аппаратные и программные компоненты СКЗИ и СФК;

• общие сведения о защищаемой информации, используемой в процессе эксплуатации СКЗИ;

• сведения о каналах связи, по которым передаются защищаемые СКЗИ персональные данные;

• все возможные данные, передаваемые в открытом виде по каналам связи, не защищенным от несанкционированного доступа к информации организационными и техническими мерами;

• сведения обо всех проявляющихся в каналах связи, не защищенных от несанкционированного доступа к информации организационными и техническими мерами, нарушениях правил эксплуатации СКЗИ и СФК и неисправностях и сбоях аппаратных компонентов СКЗИ и СФК;

• сведения, получаемые в результате анализа любых сигналов от аппаратных компонентов СКЗИ и СФК;

• находящихся в свободном доступе или используемых за пределами контролируемой зоны АС и ПО, включая аппаратные и программные компоненты СКЗИ и СФ;

• специально разработанных АС и ПО;

• каналов связи, не защищенных от несанкционированного доступа к информации организационными и техническими мерами;

• каналов распространения сигналов, сопровождающих функционирование СКЗИ и СФК;

Применяются для нейтрализации атак, при создании способов, подготовке и проведении которых используются возможности из числа перечисленных в классе КС1 и не менее одной из следующих дополнительных возможностей:

• документацию на СКЗИ и компоненты СФК;

• помещения, в которых находится совокупность программных и технических элементов систем обработки данных;

• сведений о физических мерах защиты объектов, в которых размещены ресурсы информационной системы;

• сведений о мерах по обеспечению контролируемой зоны объектов, в которых размещены ресурсы информационной системы;

• сведений о мерах по разграничению доступа в помещения, в которых находятся СВТ, на которых реализованы СКЗИ и СФК;

СКЗИ класса КВ применяются для нейтрализации атак, при проведении которых используется не менее одной из следующих дополнительных возможностей:

СКЗИ класса КА применяются для нейтрализации атак, при проведении которых используется не менее одной из следующих дополнительных возможностей:

Прочие технические меры защиты информации

Построение систем защиты ПДн (СЗПДн) ведется в соответствии с постановлением Правительства Российской Федерации от 01.11.2012 № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных». Состав и содержание организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных. (Утверждены приказом ФСТЭК России от 18.02.2013 № 21 )

В состав мер по обеспечению безопасности ПДн, реализуемых в рамках СЗПДн с учетом актуальных угроз безопасности ПДн, входят:

Задачи, решаемые СЗПДн, следующие:

В системах защиты ПДн используются следующие защитные механизмы:

Требования к уровням защищенности

Требования к обеспечению 4 уровня защищенности:

• оснащения помещений входными дверьми с замками, обеспечения постоянного закрытия дверей помещений на замок и их открытия только для санкционированного прохода, а такжеопечатывания помещений по окончании рабочего дня или оборудование помещений соответствующими техническими устройствами, сигнализирующими о несанкционированном вскрытии помещений;

• утверждения правил доступа в помещения в рабочее и нерабочее время, а также в нештатных ситуациях;

• осуществлять хранение съемных машинных носителей персональных данных в сейфах (металлических шкафах), оборудованных внутренними замками с двумя или более дубликатами ключей и приспособлениями для опечатывания замочных скважин или кодовыми замками. В случае если на съемном машинном носителе персональных данных хранятся только персональные данные в зашифрованном с использованием СКЗИ виде, допускается хранение таких носителей вне сейфов (металлических шкафов);

• разработать и утвердить документ, определяющий перечень лиц, доступ которых к персональным данным, обрабатываемым в информационной системе, необходим для выполнения ими служебных (трудовых) обязанностей;

• получения исходных данных для формирования совокупности предположений о возможностях, которые могут использоваться при создании способов, подготовке и проведении атак;

• формирования и утверждения руководителем оператора совокупности предположений о возможностях, которые могут использоваться при создании способов, подготовке и проведении атак, и определение на этой основе и с учетом типа актуальных угроз требуемого класса СКЗИ;

Требования к обеспечению 3 уровня защищенности:

Требования к обеспечению 2 уровня защищенности:

• утверждение руководителем оператора списка лиц, допущенных к содержанию электронного журнала сообщений, и поддержание указанного списка в актуальном состоянии;

• обеспечение информационной системы автоматизированными средствами, регистрирующими запросы пользователей информационной системы на получение персональных данных, а также факты предоставления персональных данных по этим запросам в электронном журнале сообщений;

• обеспечение информационной системы автоматизированными средствами, исключающими доступ к содержанию электронного журнала сообщений лиц, не указанных в утвержденном руководителем оператора списке лиц, допущенных к содержанию электронного журнала сообщений;

Требования к обеспечению 1 уровня защищенности:

• обеспечение информационной системы автоматизированными средствами, позволяющими автоматически регистрировать в электронном журнале безопасности изменения полномочий сотрудника оператора по доступу к персональным данным, содержащимся в информационной системе;

• отражение в электронном журнале безопасности полномочий сотрудников оператора персональных данных по доступу к персональным данным, содержащимся в информационной системе. Указанные полномочия должны соответствовать должностным обязанностям сотрудников оператора;

• провести анализ целесообразности создания отдельного структурного подразделения, ответственного за обеспечение безопасности персональных данных в информационной системе;

Выбор мер по защите ПДн

Выбор мер по обеспечению безопасности персональных данных, подлежащих реализации в информационной системе в рамках системы защиты персональных данных, включает:

Требования к СЗИ в зависимости от уровня защищенности:

Для защиты применяются:

Состав и содержание мер по обеспечению безопасности

Разграничение прав доступа:

| Условное обозначение и номер меры | Содержание мер по обеспечению безопасности персональных данных | Уровни защищенности персональных данных | |||

| 4 | 3 | 2 | 1 | ||

| II. Управление доступом субъектов доступа к объектам доступа (УПД) | |||||

| УПД.1 | Управление (заведение, активация, блокирование и уничтожение) учетными записями пользователей, в том числе внешних пользователей | + | + | + | + |

| УПД.2 | Реализация необходимых методов (дискреционный, мандатный, ролевой или иной метод), типов (чтение, запись, выполнение или иной тип) и правил разграничения доступа | + | + | + | + |

| УПД.3 | Управление (фильтрация, маршрутизация, контроль соединений, однонаправленная передача и иные способы управления) информационными потоками между устройствами, сегментами информационной системы, а также между информационными системами | + | + | + | + |

| УПД.4 | Разделение полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы | + | + | + | + |

| УПД.5 | Назначение минимально необходимых прав и привилегий пользователям, администраторам и лицам, обеспечивающим функционирование информационной системы | + | + | + | + |

| УПД.6 | Ограничение неуспешных попыток входа в информационную систему (доступа к информационной системе) | + | + | + | + |

| УПД.7 | Предупреждение пользователя при его входе в информационную систему о том, что в информационной системе реализованы меры по обеспечению безопасности персональных данных, и о необходимости соблюдения установленных оператором правил обработки персональных данных | ||||

| УПД.8 | Оповещение пользователя после успешного входа в информационную систему о его предыдущем входе в информационную систему | ||||

| УПД.9 | Ограничение числа параллельных сеансов доступа для каждой учетной записи пользователя информационной системы | ||||

| УПД.10 | Блокирование сеанса доступа в информационную систему после установленного времени бездействия (неактивности) пользователя или по его запросу | + | + | + | |

| УПД.11 | Разрешение (запрет) действий пользователей, разрешенных до идентификации и аутентификации | + | + | + | |

| УПД.12 | Поддержка и сохранение атрибутов безопасности (меток безопасности), связанных с информацией в процессе ее хранения и обработки | ||||

| УПД.13 | Реализация защищенного удаленного доступа субъектов доступа к объектам доступа через внешние информационно-телекоммуникационные сети | + | + | + | + |

| УПД.14 | Регламентация и контроль использования в информационной системе технологий беспроводного доступа | + | + | + | + |

| УПД.15 | Регламентация и контроль использования в информационной системе мобильных технических средств | + | + | + | + |

| УПД.16 | Управление взаимодействием с информационными системами сторонних организаций (внешние информационные системы) | + | + | + | + |

| УПД.17 | Обеспечение доверенной загрузки средств вычислительной техники | + | + | ||

Разграничение доступа к ресурсам АС – это такой порядок использования ресурсов АС, при котором субъекты получают доступ к объектам в строгом соответствии с установленными правилами

Правила разграничения доступа – совокупность правил, регламентирующих права доступа субъектов к объектам.

Авторизация субъекта – наделение субъекта заданными правами доступа к объектам.

| Условное обозначение и номер меры | Содержание мер по обеспечению безопасности персональных данных | Уровни защищенности персональных данных | |||

| 4 | 3 | 2 | 1 | ||

| III. Ограничение программной среды (ОПС) | |||||

| ОПС.1 | Управление запуском (обращениями) компонентов программного обеспечения, в том числе определение запускаемых компонентов, настройка параметров запуска компонентов, контроль за запуском компонентов программного обеспечения | ||||

| ОПС.2 | Управление установкой (инсталляцией) компонентов программного обеспечения, в том числе определение компонентов, подлежащих установке, настройка параметров установки компонентов, контроль за установкой компонентов программного обеспечения | + | + | ||

| ОПС.3 | Установка (инсталляция) только разрешенного к использованию программного обеспечения и (или) его компонентов | + | |||

| ОПС.4 | Управление временными файлами, в том числе запрет,разрешение, перенаправление записи, удаление временных файлов | ||||

Защита от неправомерных изменений конфигурации:

Механизм регистрации и аудита событий:

Регистрация и аудит событий обеспечивает получение и анализ информации о состоянии ресурсов системы, а также регистрацию действий, признанных потенциально опасными для ИС.

Механизм реализуется оперативным контролем за действиями пользователей и администраторов системы, централизованное оповещение о фактах НСД и иных нарушениях.

| Условное обозначение и номер меры | Содержание мер по обеспечению безопасности персональных данных | Уровни защищенности персональных данных | |||

| 4 | 3 | 2 | 1 | ||

| V. Регистрация событий безопасности (РСБ) | |||||

| РСБ.1 | Определение событий безопасности, подлежащих регистрации, и сроков их хранения | + | + | + | + |

| РСБ.2 | Определение состава и содержания информации о событиях безопасности, подлежащих регистрации | + | + | + | + |

| РСБ.3 | Сбор, запись и хранение информации о событиях безопасности в течение установленного времени хранения | + | + | + | + |

| РСБ.4 | Реагирование на сбои при регистрации событий безопасности, в том числе аппаратные и программные ошибки, сбои в механизмах сбора информации и достижение предела или переполнения объема (емкости) памяти | ||||

| РСБ.5 | Мониторинг (просмотр, анализ) результатов регистрации событий безопасности и реагирование на них | + | + | ||

| РСБ.6 | Генерирование временных меток и (или) синхронизация системного времени в информационной системе | ||||

| РСБ.7 | Защита информации о событиях безопасности | + | + | + | + |

Нейтрализация угроз. Антивирус и СОВ:

| Угроза | Возможность нейтрализации | |

|---|---|---|

| Антивирус | СОВ | |

| Угрозы анализа сетевого трафика с перехватом информации | — | — |

| Угрозы выявления пароля | — | + |

| Угрозы типа «Отказ в обслуживании» | — | + |

| Угрозы удаленного запуска приложений | + | + |

| Угрозы сканирования, направленные на выявления типа ОС АРМ | -/+ | + |

| Угрозы получения НСД путем подмены доверенного объекта | — | — |

| Угрозы внедрения по сети вредоносных программ | + | + |

| Угрозы внедрения ложного объекта сети | — | — |

Контроль и обеспечение целостности:

Контролируемые информационные ресурсы:

Обеспечение доступности ПДн:

Безопасность виртуальной среды:

Проблемы защиты виртуальной среды:

Характерными угрозами виртуальной среды являются: