какую роль выполняют трояны

Узнайте, что такое троянский вирус и как его избежать

Троянский вирус, на самом деле, вовсе не вирус. Это вредоносное ПО, которое вы можете случайно загрузить, думая, что устанавливаете законную программу. Целью троянского программного обеспечения является либо вымогательство и кража денег у вас, либо контроль над вашим компьютером в злонамеренных целях.

Трояны против вирусов

Лучшее объяснение различия между троянским программным обеспечением и вирусом или вредоносным ПО – это история о Троянской войне и Троянском коне.

Что такое троянский конь? Как гласит история, греки построили огромную деревянную лошадь, заполненную солдатами, и подарили её в качестве прощального подарка городу Троя. Как только лошадь оказалась внутри города, греческие солдаты выползли из полого коня и напали на город под покровом темноты.

Вирусы – это программное обеспечение, созданное для заражения одного компьютера, а затем распространения на другие компьютеры. Троянское программное обеспечение не создано для распространения. Оно предназначено для выполнения очень конкретной задачи на вашем компьютере или мобильном устройстве.

Что такое троянский вирус?

Троянский вирус предназначен для выполнения вредоносных задач на вашем компьютере, обычно даже без вашего ведома.

Этими задачами могут быть:

Трояны могут быть очень дорогими. Одним из самых известных троянов был FBI MoneyPak, который делал компьютеры пользователей не отвечающими и рекомендовал пользователям отправить от 200 до 400 долларов на восстановление доступа к своей системе. К сожалению, многие люди платили хакерам.

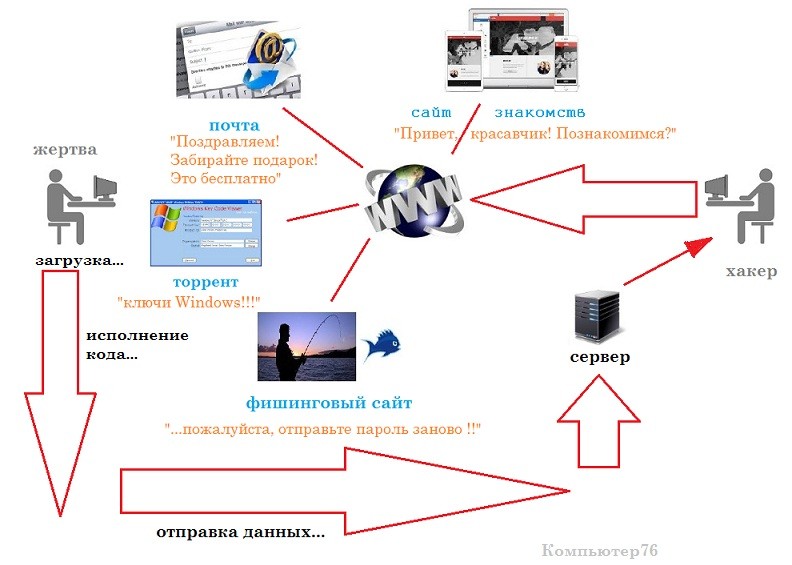

Как вы можете получить троян

К сожалению, получить троянский вирус так же просто, как загрузить неправильное приложение на свой компьютер или мобильное устройство. И даже если вы никогда не загружаете программное обеспечение, вы все равно можете непреднамеренно перенести одно из этих вредоносных приложений на ваш компьютер.

Если вы предпримете любое из следующих действий, вы можете сделать себя уязвимым для троянской атаки.

Суть в том, что каждый раз, когда вы размещаете файл на свой компьютер с веб-сайта или любого другого источника, который вы не можете проверить, вы подвергаете свой компьютер риску троянской атаки.

Как избежать троянского вируса

Вирусы и вредоносные программы могут раздражать, но есть версии, столь же вредные, как и троянский вирус. Когда ваш компьютер заражается одним из них, его может быть трудно или невозможно удалить.

Лучшая защита – избежать заражения.

Вот как вы можете избежать заражения троянским вирусом на вашем компьютере или мобильном телефоне:

Ваша лучшая защита – хорошая резервная копия

Даже самые осторожные пользователи могут заразиться трояном. Лучший способ защитить себя – никогда не оставлять себя полностью зависимым от файлов, хранящихся на вашем компьютере.

Используйте программное обеспечение для резервного копирования, чтобы сделать полную резервную копию вашей компьютерной системы. По крайней мере, убедитесь, что храните важные файлы на внешних жестких дисках, и держите эти диски отключенными от компьютера, когда они вам не нужны.

При полном резервном копировании системы, даже если троянец захватывает вашу систему и хакеры пытаются вымогать деньги, вы можете выполнить полное восстановление системы и навсегда избавиться от троянской программы.

Троянские программы

Троянская программа запускается пользователем вручную или автоматически — программой или частью операционной системы, выполняемой на компьютере-жертве (как модуль или служебная программа). Для этого файл программы (его название, иконку программы) называют служебным именем, маскируют под другую программу (например, установки другой программы), файл другого типа или просто дают привлекательное для запуска название, иконку и т. п. Простым примером трояна может являться программа waterfalls.scr, чей автор утверждает, что это бесплатная экранная заставка. При запуске она загружает скрытые программы, команды и скрипты с или без согласия и ведома пользователя. Троянские программы часто используются для обмана систем защиты, в результате чего система становится уязвимой, позволяя таким образом неавторизированный доступ к компьютеру пользователя.

Троянская программа может в той или иной степени имитировать (или даже полноценно заменять) задачу или файл данных, под которые она маскируется (программа установки, прикладная программа, игра, прикладной документ, картинка). В том числе, злоумышленник может собрать существующую программу с добавлением к её исходному коду троянские компоненты, а потом выдавать за оригинал или подменять его.

Схожие вредоносные и маскировочные функции также используются компьютерными вирусами, но в отличие от них, троянские программы не умеют распространяться самостоятельно. Вместе с тем, троянская программа может быть модулем вируса.

Содержание

Этимология [ ]

Распространение [ ]

Иногда использование троянов является лишь частью спланированной многоступенчатой атаки на определенные компьютеры, сети или ресурсы (в том числе, третьи).

Типы тел троянских программ [ ]

Тела троянских программ почти всегда разработаны для различных вредоносных целей, но могут быть также безвредными. Они разбиваются на категории, основанные на том, как трояны внедряются в систему и наносят ей вред. Существует 6 главных типов:

Целью троянской программы может быть:

Симптомы заражения трояном [ ]

Методы удаления [ ]

Поскольку трояны обладают множеством видов и форм, не существует единого метода их удаления. Наиболее простое решение заключается в очистке папки Temporary Internet Files или нахождении вредоносного файла и удаление его вручную (рекомендуется Безопасный Режим ). В принципе, антивирусные программы не способны обнаруживать и удалять трояны. Однако при регулярном обновлении антивирусной базы антивирус способен заблокировать запуск и исполнение троянской программы. Если антивирус не способен отыскать троян, загрузка ОС с альтернативного источника может дать возможность антивирусной программе обнаружить троян и удалить его. Чрезвычайно важно для обеспечения бóльшей точности обнаружения регулярное обновление антивирусной базы данных.

Маскировка [ ]

Принцип действия трояна [ ]

Трояны чрезвычайно просты в создании на многих языках программирования. Простой троян на Visual Basic или C++ с использованием Visual Studio может быть создан в не более чем 10 строчках кода.

Примеры троянских программ [ ]

См. также [ ]

Ссылки [ ]

ar:حصان طروادة (حاسوب) bg:Троянски кон (компютри) bs:Trojanski konj (računarstvo) ca:Troià informàtic cs:Trojský kůň (program) da:Trojansk hest de:Trojanisches Pferd (Computerprogramm) el:Δούρειος Ίππος (υπολογιστές) en:Trojan horse (computing) es:Troyano (informática) eu:Troiako fa:تروآ (رایانه) fi:Troijalainen (tietotekniikka) fr:Cheval de Troie (informatique) gl:Cabalo de Troia (informática) he:סוס טרויאני (תוכנה) hr:Trojanski konj (softver) hu:Trójai program id:Trojan horse it:Trojan ja:トロイの木馬 (コンピュータ) ko:트로이 목마 (컴퓨터) lt:Trojos arklys (programa) lv:Trojas Zirgs (datorvīruss) ms:Kuda Troy (komputer) nl:Trojaans paard (computers) nn:Trojansk hest pl:Koń trojański (informatyka) pt:Trojan simple:Trojan horse (computing) sk:Trójsky kôň (informatika) sl:Trojanski konj (računalništvo) sq:Kali i Trojës (informatikë) sr:Тројански коњ (информатика) sv:Trojansk häst th:ม้าโทรจัน (คอมพิวเตอร์) vi:Trojan zh:特洛伊木马 (电脑) zh-min-nan:Chhâ-bé thêng-sek

Как не стать жертвой троянца? Держать шлюзы закрытыми

Троянец (троянский вирус или троянская программа)- это тип вредоносных программ, маскирующихся под легитимное ПО. Он часто используется киберпреступниками для кражи личных данных, слежения за пользователями и получения несанкционированного доступа к системам. Если вы в последние десять лет уделяли внимание вопросам компьютерной и интернет-безопасности, вы, несомненно, встречали термин «Троянская программа». Вы, наверняка знаете, что эти ничего хорошего от этих вредоносных программ ждать не стоит, но вы можете не знать о том, что они могут сделать с вашим компьютером, как они в него попадают и как этого не допустить. Имея представление о том, что такое троянская программа и какими проблемами она может для вас обернуться, вы получаете возможность избежать столкновения с этими опасными образцами вредоносного ПО.

Что такое троянский вирус?

Как работает троянец (троянский вирус)

Как и в истории с троянским конем из древнегреческой мифологии троянская вредоносная программа появляется в «образе» того, что вы хотите. Она часто маскируется под бесплатное ПО или вложение в электронном письме, а затем, как только вы даете ей разрешение на установку на вашем компьютере, она открывает шлюзы.

Как только у троянца появляется доступ к вашему компьютеру, он может делать что угодно, но большинство этих вредоносных программ стремятся получить полный контроль над вашим компьютером. Иными словами, все ваши действия на компьютере записываются и отправляются на сервер, указанный трояном. Это особенно опасно, если вы на своем компьютере выполняете финансовые транзакции, поскольку троянская программа отправляет информацию о вашей банковской карте или платежных реквизитах людям, которые могут использовать или продать ее. С помощью троянцев злоумышленники могут превратить ваш компьютер в зомби и использовать его для запуска кибератак по всему миру.

Как защититься от троянских программ

Всегда обновляйте программное обеспечение. Это вдвойне актуально для важных программ, таких как ваша операционная система и браузер. Хакеры используют известные бреши в системе защиты в этих типах программ, и через них засылают на ваш компьютер троянцев, которые делают так свою черную работу. Производитель ПО, как правило, выпускает исправления для этих уязвимостей, но они не принесут вам никакой пользы, если вы не будете поддерживать последнюю версию программного обеспечения на вашем устройстве. Чтобы ваше интернет-соединение было максимально безопасным, всегда должен быть включен сетевой экран. Как программные, так и аппаратные сетевые экраны отлично справляются с фильтрацией вредоносного трафика и часто могут предотвратить загрузку троянских программ на ваш компьютер.

Все это полезно, но чтобы полностью обезопасить себя, следует установить антивирусное программное обеспечение или утилиту для удаления троянских программ. Это ПО (при условии того, что оно регулярно обновляется) сканирует вашу систему на наличие троянцев и автоматически проверяет любую программу или файл, которые вы исполняете, чтобы обеспечить его безопасность. В Интернете есть бесплатные утилиты для удаления троянских программ, но мало какие из них регулярно обновляются, а некоторые даже сами являются троянцами. Чтобы лучше защитить ваш компьютер, используйте антивирусное ПО известных производителей с бесплатной пробной версией. Это позволит вам оценить преимущества той или иной программы, прежде чем покупать ее. Такие программы часто входят в общий пакет безопасности, но при этом предоставляют вам возможность указать нужные вам функции защиты, а ненужные отключить.

Защита вашего компьютера от троянских программ не должна быть неподъёмной задачей. Следуя нескольким простым правилам безопасного поведения в Интернете и используя надежное защитное решение, вы можете быть уверены, что ваш компьютер защищен от подавляющего большинства троянских и других вредоносных программ.

Вы пользуетесь Интернетом? На вашем компьютере хранится важная информация, личные сведения? Вы не хотите потерять содержимое своего жесткого диска или оплачивать чужие счета за Интернет? В этой статье я расскажу вам об одном из наиболее важных условий, обеспечивающих безопасность ваших данных — о том, как определить наличие на вашем компьютере троянов, и о том, как с ними надо бороться. Если вы еще ни разу не слышали о существовании троянов и не представляете, чем они опасны, предварительно прочитайте врезку.

Немного истории

О троянцах впервые серьезно заговорили после появления программы Back Orifice, созданной хакерской группой Cult of the Dead Cow в 1998 году. Возможность полностью управлять любым компьютером, подключенным к Сети, предварительно запустив на нем нужную программу, очень сильно взволновала людей. Разработчики программы уверяли, что это всего лишь обычное средство удаленного администрирования, но многочисленные взломы, совершенные с помощью Orifice’а, убеждали в обратном. Только хотелось бы отметить, что по сравнению со своими многочисленными клонами, выходящими с тех пор с завидным постоянством, Back Orifice выглядит чуть ли не безобидным тетрисом. Дело в том, что для использования этого трояна злоумышленник должен был обладать неплохими познаниями в работе сетей и компьютеров вообще, что сильно ограничивало круг его пользователей. Кроме того, первая версия проги вообще не имела графического интерфейса, что здорово распугивало начинающих хакеров. Однако время шло, появлялись все новые и новые программы, возможности их совершенствовались, алгоритмы работы улучшались. Теперь украсть необходимые пароли или получить доступ к компьютеру излишне доверчивого человека сможет даже малолетний ребенок.

Один из первых троянов — оцените возможности управления компьютером жертвы.

Что такое троян? Троянцев можно условно отнести к категории вирусов, от которых они, впрочем, имеют немало отличий. В отличие от большинства вирусов, троян сам по себе не способен на деструктивные действия, он не будет неконтролируемо размножаться на вашем винчестере и делать прочие гадости, — но только до тех пор, пока за дело не возьмется его “хозяин”. Большинство троянов состоит из двух частей: клиентской и серверной. Клиентская часть используется только для конфигурирования трояна и для доступа к компьютеру жертвы, а серверная — это та, которая распространяется потенциальным жертвам. Запустив у себя на компьютере серверную часть трояна, вы активируете его, и с этого момента он начинает свою деятельность. Поэтому в дальнейшем под словом “троян” будет подразумеваться именно серверная его часть. Вообще, трояны можно разделить на три основные категории, в соответствии с их основными функциями:

BackDoor (задняя дверь, черный ход) — эти трояны предоставляют своему хозяину полный доступ к компьютеру жертвы. Они работают по следующему принципу: вы запускаете файл, содержащий троян, он прописывается в автозагрузке и каждые 10-15 минут проверяет наличие соединения с Интернетом. Если соединение установлено, троян отсылает своему хозяину сигнал готовности и начинает работать по принципу приложения удаленного доступа. С этого момента злоумышленник может совершить любые действия с вашим компьютером, вплоть до форматирования диска.

MailSender (отравитель почты) — будучи однажды запущен, такой троян прописывается в системе и тихонько собирает сведения обо всех паролях, используемых вами. Наиболее продвинутые MailSender’ы способны даже перехватывать любые окна ввода пароля и сохранять все введенное там. Через определенные промежутки времени вся собранная информация отправляется по электронной почте злоумышленнику. Такой вид троянов является, по моему мнению, наиболее опасным, так как вы даже можете и не узнать о том, что кто-то пользуется вашим логином для входа в Интернет или отправляет от вашего имени сообщения по почте и Аське. К тому же, более-менее продвинутые хакеры все свои противозаконные действия совершают только под чужим именем, так что в наиболее тяжелом случае у вас могут начаться серьезные неприятности.

LogWriter (составитель протокола) — такие трояны ведут запись в файл всего, что вводится с клавиатуры. Позже вся эта информация может быть отправлена почтой либо просмотрена по ftp-протоколу.

Кроме того, наиболее опасные трояны сочетают в себе функции сразу нескольких видов, что позволяет хакеру получить действительно полный контроль над удаленной машиной.

Правила безопасности

Как на компьютер могут попасть трояны? Как это ни прискорбно, но в большинстве случаев злосчастный файл запускает сам пользователь. Поэтому главными средствами в борьбе с троянами являются вовсе даже не антивирусы и фаерволы, а самая обычная осторожность. Подумайте сами, откуда у вас на компьютере могут взяться зараженные файлы? Как показывает практика, большинство троянцев приходит к пользователям по электронной почте либо же скачивается ими с веб-сайтов, bbs’ок и из прочих файловых архивов. Начнем с наиболее вероятного случая — с письма с вложенным файлом.

Вот такое письмо я недавно получил. “Фотки” оказались заражены вирусом, да еще и содержали трояна.

В большинстве случаев такое письмо сразу выделяется среди остальных. Но чтобы быть полностью уверенным, обратите внимание на такие признаки:

1. Письмо получено от незнакомого вам человека, не имеет обратного адреса или же пришло якобы от крупной компании (например, Microsoft), к которой вы не имеете никакого отношения. Очень часто попадаются письма, подписанные вашим провайдером, но (внимание!) присланные с халявного адреса вроде provider@mail.ru.

2. Письмо адресовано паре десятков людей сразу, причем ни одного из них вы не знаете.

3. В письме содержится текст типа: “Привет, YYY! Помнишь, ты просил меня выслать тебе крутейшую прогу XXXXXX? Извини, что так долго — раньше были проблемы с сервером. С уважением, В. Пупкин”. Естественно, что никакого Пупкина вы не знаете и никаких файлов у него не просили.

5. К письму приложен файл с расширением *.exe, который, по словам отправителя, является фотографией или видеоклипом. Причем размеры файла опять же не соответствуют его описанию. Запомните — никак не может видеофильм, даже продолжительностью 1-2 минуты, занимать 20-30Kb.

Ну-ну. Качал я, значит, патч к игрухе — а там.

Практически все вышеперечисленное верно и в большинстве других случаев, когда вам пытаются подсунуть трояна. Очень многие сайты, ftp-сервера, bbs’ки, особенно хакерской тематики, просто битком набиты подобным содержимым. Не поддавайтесь соблазну — вспомните поговорку про бесплатный сыр. По той же причине рекомендуется проверять новыми антивирусами все скачанные откуда-либо файлы, даже если вы их качали с крупнейшего и популярнейшего сайта.

Определяем трояна

Итак, представим себе ситуацию, что троянец все-таки был благополучно вами запущен, и теперь ваши данные находятся под серьезной угрозой. Как тут быть? Конечно, в самом простом случае вам понадобится только запустить свежую версию AVP или Doctor Web и удалить все зараженные файлы. Но существует большая вероятность того, что эти антивирусы ничего не найдут — дело в том, что новые трояны создаются практически каждый день, и, возможно, вы “подцепили” что-то недавно появившееся. Однако и без антивирусов можно без проблем определить наличие трояна. Во-первых, есть признаки, по которым уже можно заподозрить неладное. Например, если ваш компьютер периодически пытается выйти в Интернет без ваших на то указаний, или если во время неторопливых разговоров по Аське с вашего компьютера куда-то отправляются мегабайты данных, то вам стоит призадуматься. Ну и, конечно же, если вы еще и скачали вчера файл, отказавшийся запускаться по непонятным причинам, то надо срочно браться за дело. Вообще, всегда обращайте внимание на необычное поведение файлов — если дистрибутив какой-либо программы после ее запуска вдруг изменился в размерах, поменял свой значок либо вообще исчез — будьте уверены, в этом файле был “прошит” троян.

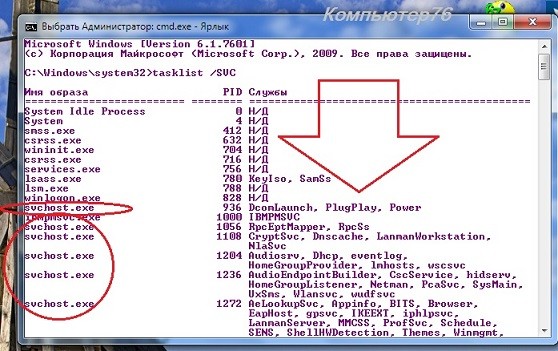

Обратите внимание на последнюю строчку — это троян GIP.

Первым делом посмотрите, что из приложений запущено в данный момент, закрыв перед этим все выполняемые программы. Делается это так: в стартовом меню Windows выберите пункт Программы/Стандартные/Сведения о системе. Затем в появившемся окне откройте вкладку Программная среда/Выполняемые задачи, и перед вами появится список всех выполняемых в данный момент приложений.

Теперь смотрите на четвертую колонку списка — там находятся описания запущенных приложений. Нам надо найти файл, не имеющий описания либо замаскированный под что-либо, связанное с Интернетом или корпорацией Майкрософт (подобные описания присутствуют у большинства троянов). Обычно троян устанавливается в системном каталоге Windows — так что в первую очередь посмотрите на файлы из этой директории. Теперь загляните в раздел Автоматически загружаемые программы и посмотрите, присутствует ли этот подозрительный файл там. Троянец должен обязательно загружаться вместе с системой, так что он не может не отобразиться на этой страничке. Если вы найдете явно подозрительную программу, то, естественно, надо будет ее удалить. Но учтите, что удалить трояна под Windows вам не удастся, так как система не разрешает удалять уже запущенные файлы (а троянец как раз запускается при каждой загрузке системы). В этом случае перезагрузите компьютер под DOS либо используйте системную дискету и, найдя тот самый подозрительный файл, перенесите его во временный каталог. Почему его сразу не удалить? Дело в том, что мы могли ошибиться, и, возможно, этот файл — вовсе и не троянец, а что-то необходимое для работы вашей операционки. Теперь снова загрузите Windows и, если система будет работать нормально, можете смело удалять подозрительный файл. В случае каких-либо сбоев снова загрузитесь в DOS-режиме и возвращайте файл на его место.

Посмотрите на первые две строки — это же дружище NetBus!

Так и только так можно определить присутствие абсолютно любого трояна. Не пытайтесь посмотреть список задач, открываемый по нажатию Ctrl-Alt-Del или Alt-Tab — любой уважающий себя трояноклепатель сделает так, чтобы его детище не было видно оттуда. А вот от sysinfo (о которой мы только что говорили) спрятаться невозможно.

Существуют и другие способы определения троянов, но вам должно хватить и этих. Плюс, конечно, можно использовать антивирусы, умеющие бороться с троянами. Например, антивирус Касперского (AVP). И запомните одно. В любом случае, вы должны заниматься не отловом и обезвреживанием многочисленных троянов — лучше просто не запускать “плохие” файлы.

Вычисляем обидчика

Вот какой путь проделало это письмо.

Напоследок поговорим о том, что делать в случае, если троян уже был благополучно вами запущен, но с системы еще не удален. Думаю, многим захочется узнать, что за шутник попытался атаковать ваш компьютер, это поможет вам предотвратить возможные неприятности. Если троян был прислан вам по почте, то первым делом нужно глянуть на то, кто же вам его отправил. Конечно, только очень глупый человек рассылает трояны от своего имени, поэтому нам придется воспользоваться некоторой дополнительной информацией о письме. Дело в том, что по умолчанию почтовые программы не показывают так называемые кладжи (Kludges — подробная информация об отправителе), ограничиваясь только тем адресом, который ввел сам отправитель. Для просмотра этих данных включите в своем почтовом клиенте опцию Show Kludges (хотя в некоторых программах она может называться по-другому). Для выяснения, откуда пришло злосчастное письмо, посмотрите на строчку Received. Если же ваш почтовый клиент не поддерживает такой режим, просто найдите папку на винчестере, в которой лежит полученная вами корреспонденция, и откройте нужное письмо любым текстовым редактором.

Как работает троян?

Как работает троян?

Принцип работы трояна можно заключить в нескольких общих целях, ради которых он создаётся:

Рассмотрим традиционный путь, который проходит троян с момента написания.

ПО АНАЛОГИИ

Всем известны кадры из медицинских источников, когда врачи с помощью инъекции искусственно проникают сквозь оболочку живой клетки, внедряя чужеродные клетки. В операционной системе процесс внедрения трояна аналогичен.

Состав дроппера включает в себя несколько файлов, которые могут состоять из ключей реестра или установщика:

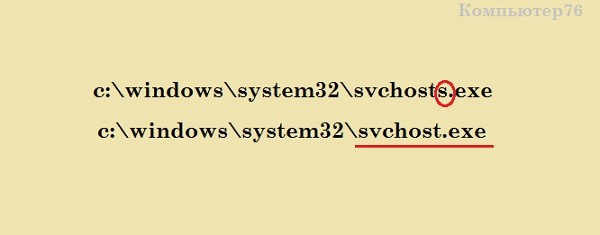

Целевая папка установки и наименование самого процесса-трояна. Обычно подделываются наиболее встречающиеся, среди которых – настоящих – легко затеряться; часто от этого страдает процесс svchost. Он либо подвергается заражению:

Обратите внимание, как под него троян замаскируется:

похожи, как близнецы, но только на первый взгляд…

среди настоящих процессов легко затеряться…

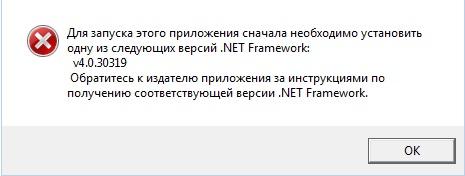

Ветка автозапуска Windows в реестре модернизируется:

всё бы хорошо, но настоящий браузер имеет названием iexplore.exe

В дроппере прописывается и вредоносный код, где часто содержится и адрес сервера, куда троян будет «скидывать инфу». Но особо обольщаться также не стоит — IP клиента, на который пойдут пароли от ваших соцсетей или почтовых адресов может оказаться лишь частью ботнета, после чего реальная дроп-зона (точка сбора или район высадки) хакера может бесследно потеряться.

Упаковщик для трояна

Финальный штрих троянского коня, к которому, впрочем, нельзя относиться спустя рукава, называется упаковщиком. Да, троян в систему жертвы нужно как-то доставить. И всегда предполагается, что пользователь не простачок, который скачивает из сети всё подряд, без оглядки нажимая на все видимые ссылки. Хакер понимает, что его, жертву, нужно чем-то заманить, а приманке придать соответствующий вид. Это уже вопросы социальной инженерии. Один из простейших примеров такой «заманюхи» описан в статье Как спрятать файл внутри изображения? и Как спрятать файл в рисунок? Ну кто откажется посмотреть фотографию обнажённой красотки, с которой он недавно познакомился в сети… Вы откажетесь от поздравления с Днём рождения от Вроде-что-то-про-неё-слышал Фирмы с многообещающим призом по ссылке внизу страницы? Это тоже не последний этап в деле пропаганды зловредных файла или ссылки: «вредоносное» фото в личку или по почте — это работа с конкретной жертвой; а вот файл взломаю_любой_пароль_соцсети.exe — это уже массовая наживка для глупых любителей «отомстить-подглядеть«. Фишинговые сайты, где можно потерять пароли к картам или учётным записям, это удел серьёзных хакеров — или считающих так, но смысл абсолютно такой же.

Как работает троян? Что происходит на компьютере жертвы?

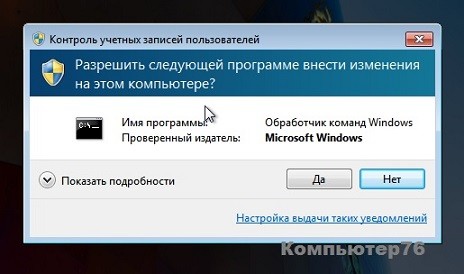

Внешне всё аккуратно. В процессе установки «классной» программки или распаковки файлов с фотографиями красивой девушки фоном продолжается установка и трояна. По путям, вам известным по первым абзацам. К слову сказать, это первый этап компрометирования вашего компьютера, так что объём установленных изменений обычно не вызовет подозрений: что весят маленькие файлы редактора реестра или легковесные exe-шники? А между тем, жертва послушно соглашается с установщиком «всемогущего взломщика почты» в предвкушении процесса, отвергая предупреждения UAC Windows и пропуская троян во все уголки системы

А троян сидит и ждёт своего часа. Вот так выглядит типичная схема того, как работает троян и как он попадает в компьютер жертвы :

Как работает троян? В каком виде хакер подсунет его вам?

Если вы прочитали предыдущие абзацы, то вопрос потерял смысл. В любом. Но обратимся к статистике. Вот самые распространённые трояны от хакеров (расположил в порядке убывания):

Пока всё. В следующий раз рассмотрим работу и создание конкретных троянов и бэкдоров.